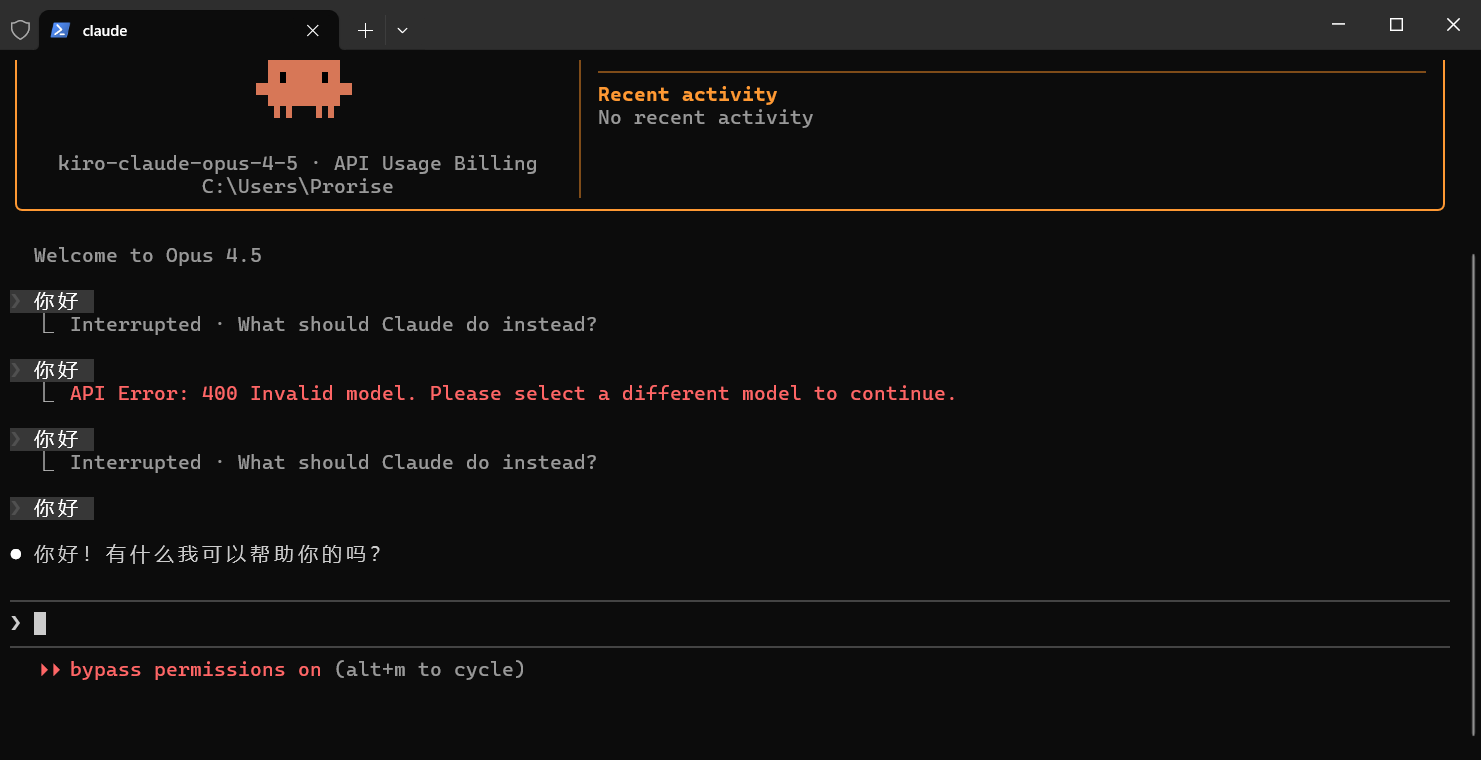

😯 2026年Kiro不能使用Opus模型?别怕!教你白嫖五个月的Kiro Pro+会员教程,照样使用Opus!

😯 2026年Kiro不能使用Opus模型?别怕!教你白嫖五个月的Kiro Pro+会员教程,照样使用Opus!

ProriseAWS 账户注册与 Kiro 集成配置

截止 2 月~3 月,该方法已过期,下拉至评论页可知当前kiro渠道情况

以下是正文内容:

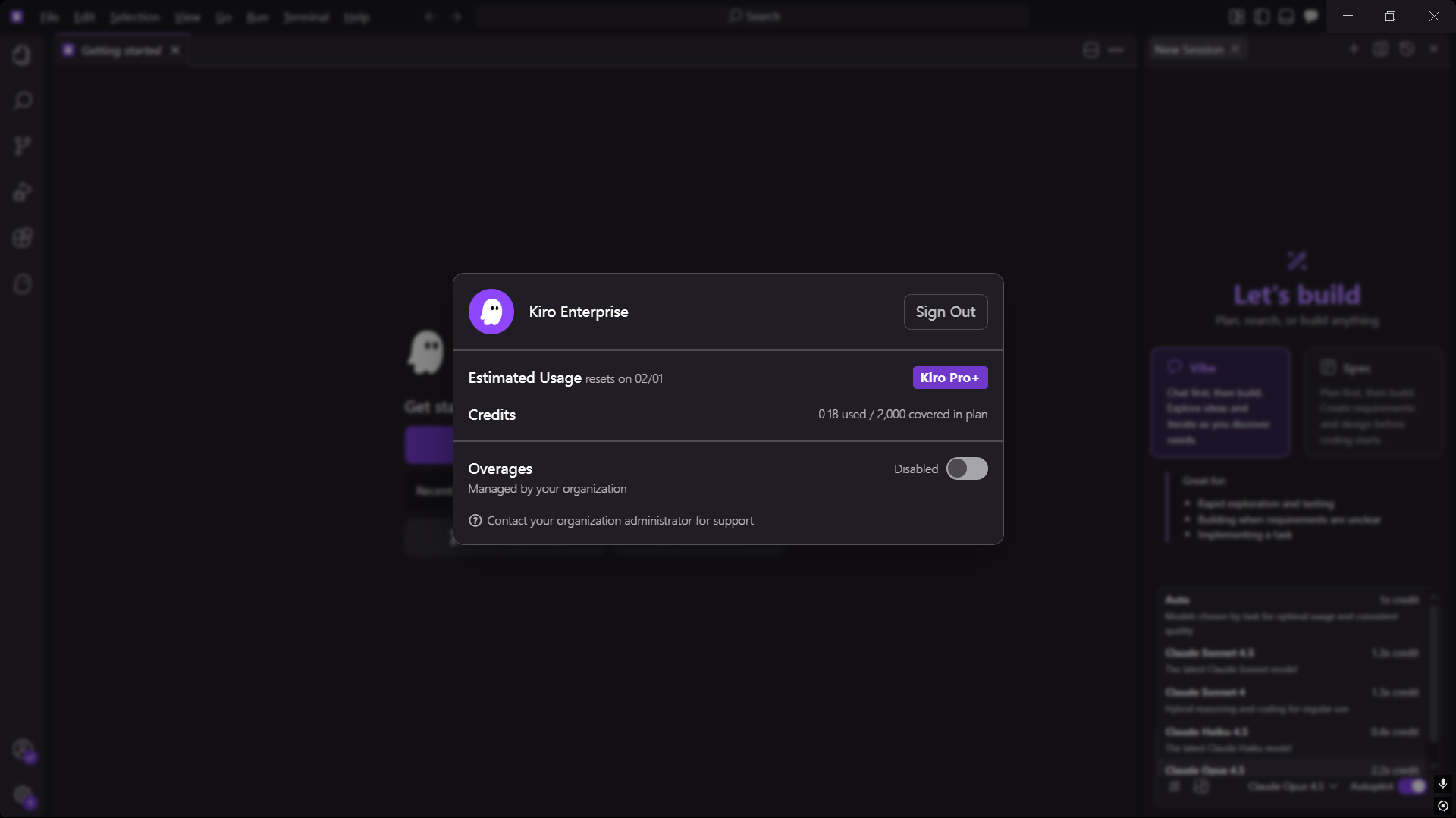

截止:2026年1月17日11:53:18日,Kiro正式宣布试用账号下线Opus模型,现有的2api白嫖opus的渠道可以说是被大砍了一刀,本教程将教你一步步的注册aws并获取免费的五个月PRO+额度

不要填自己的卡 不要填自己的卡 不要填自己的卡 不要填自己的卡

你需要准备:

- 1.一个邮箱账号

- 2.一张稳定的虚拟卡(卡头493875开头推荐)

- 3.需要下载Google Play商店中的Google Authenticaion验证软件(可选,也可以到第三部的最后一步关闭)

- 4.一个纯净的梯子

注:过Cursor、Gemini那种卡是过不去aws的,尽量能不填自己的信息就不填

此教程虚拟卡需求比较高,不建议采用个人的信息,谨慎观看在确定好了这些之后,一步步跟着教程走

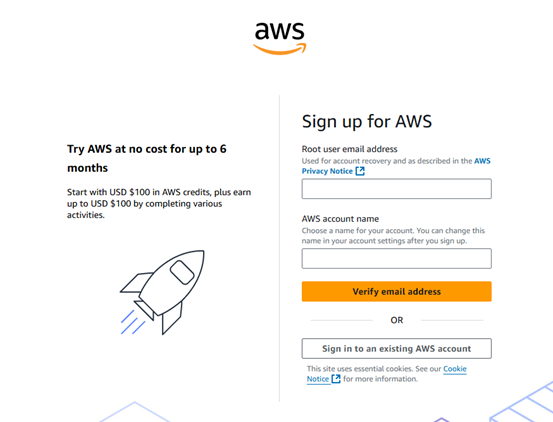

第一步:注册 AWS 账户

打开 AWS 免费套餐页面:https://aws.amazon.com/cn/free/

点击 创建免费账户。

邮箱选择

这里有个坑:不要用企业域名邮箱。

推荐顺序:

- QQ 邮箱(国内最稳定)

- Gmail(需要科学上网)

- ❌ 企业域名邮箱(容易收不到验证邮件)

我用的是 QQ 邮箱,后续激活邮件都能正常收到。

账户类型

选择 个人账户,然后填写基本信息。

绑定支付方式

AWS 会要求绑定信用卡或借记卡,用于身份验证,一定要一个适用于验证的aws虚拟卡,可以上某鱼搜索“aws虚拟卡”,卡头尽量选稳一点的,不然容易秒封或者水电单,文章起始推荐的卡头目前还算稳定

手机验证

- 国家代码选择 +86(中国)即可,不需要美区手机号

- 输入你的手机号

- 接收验证码完成验证

验证通过后,账户创建完成。

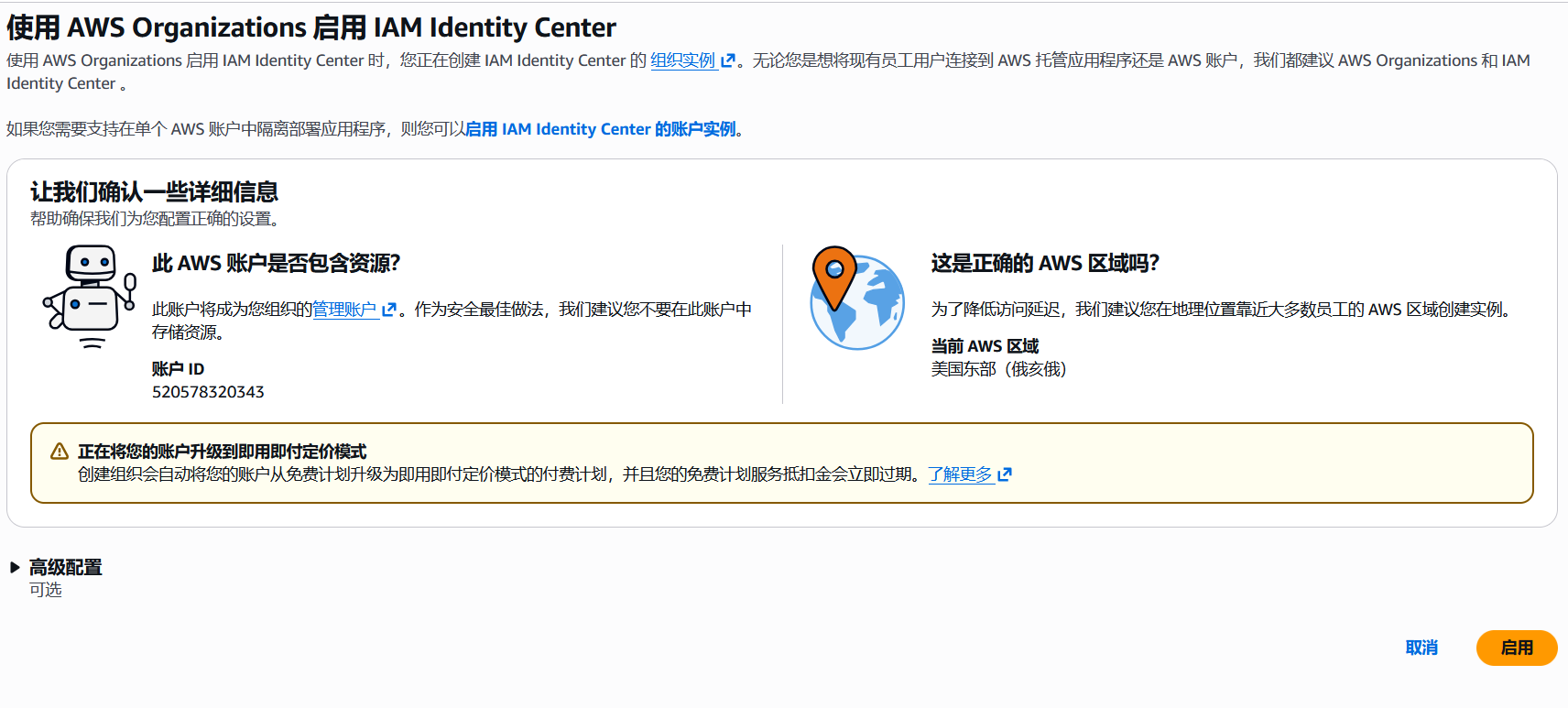

第二步:配置 IAM Identity Center

默认的200美金抵扣金在开启IAM后就会失效,如果你是新用户会赠送100美金额度,约2月Kiro Pro+…

AWS 默认的 Root 账户权限太高,生产环境不能直接用。我们需要通过 IAM Identity Center 创建子账户。

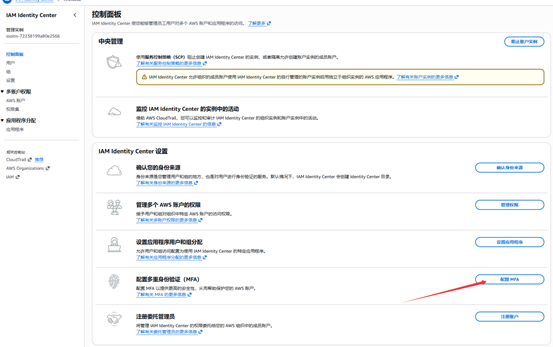

启用 IAM Identity Center

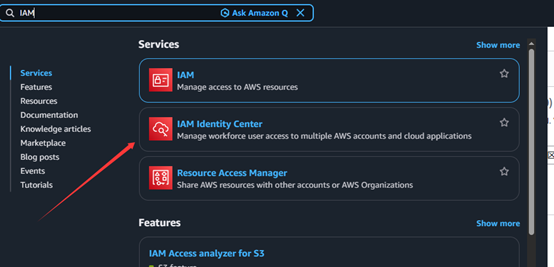

登录 AWS 控制台后,在顶部搜索框输入 IAM。

点击 IAM Identity Center(不是 IAM)。

进入后点击 启用。

首次启用需要等待 1-2 分钟,AWS 会自动创建组织架构。

创建用户组

启用成功后,先创建用户组(Groups)。

点击左侧菜单 Groups → Create group。

输入组名(比如 Developers),暂时不分配权限,直接创建。

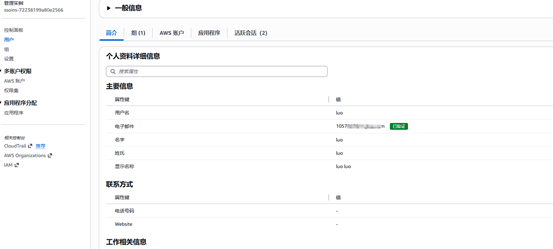

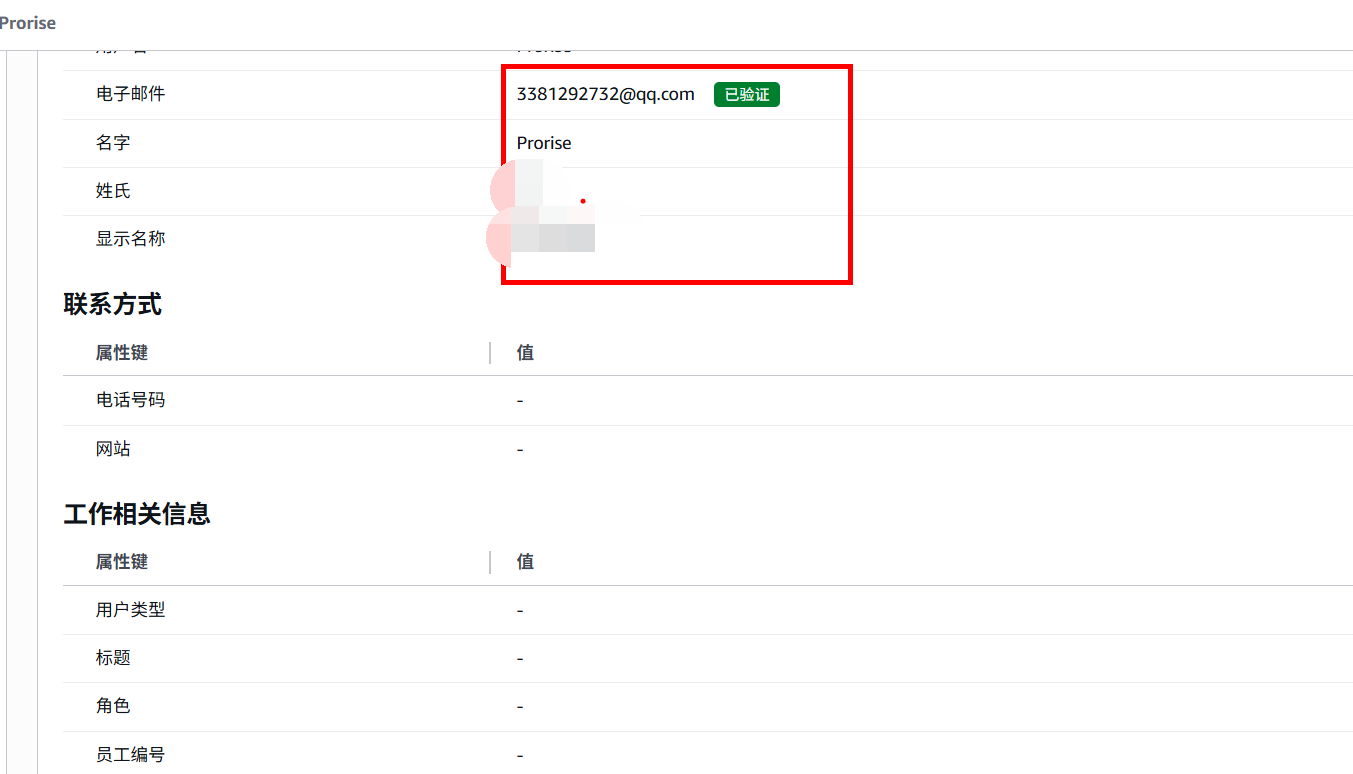

创建用户

点击左侧菜单 Users → Add user。

填写用户信息:

- Username:开发者的英文名或工号

- Email:开发者的邮箱(用于接收激活邮件)

- First name / Last name:真实姓名

点击 Next,选择刚才创建的用户组,完成创建

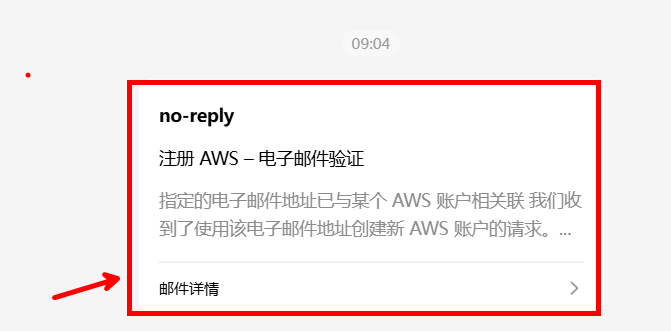

激活用户

用户创建后,AWS 会发送激活邮件到用户邮箱。

让用户点击邮件中的激活链接,设置密码。

回到 AWS 控制台,刷新用户列表,确认状态显示 已激活。

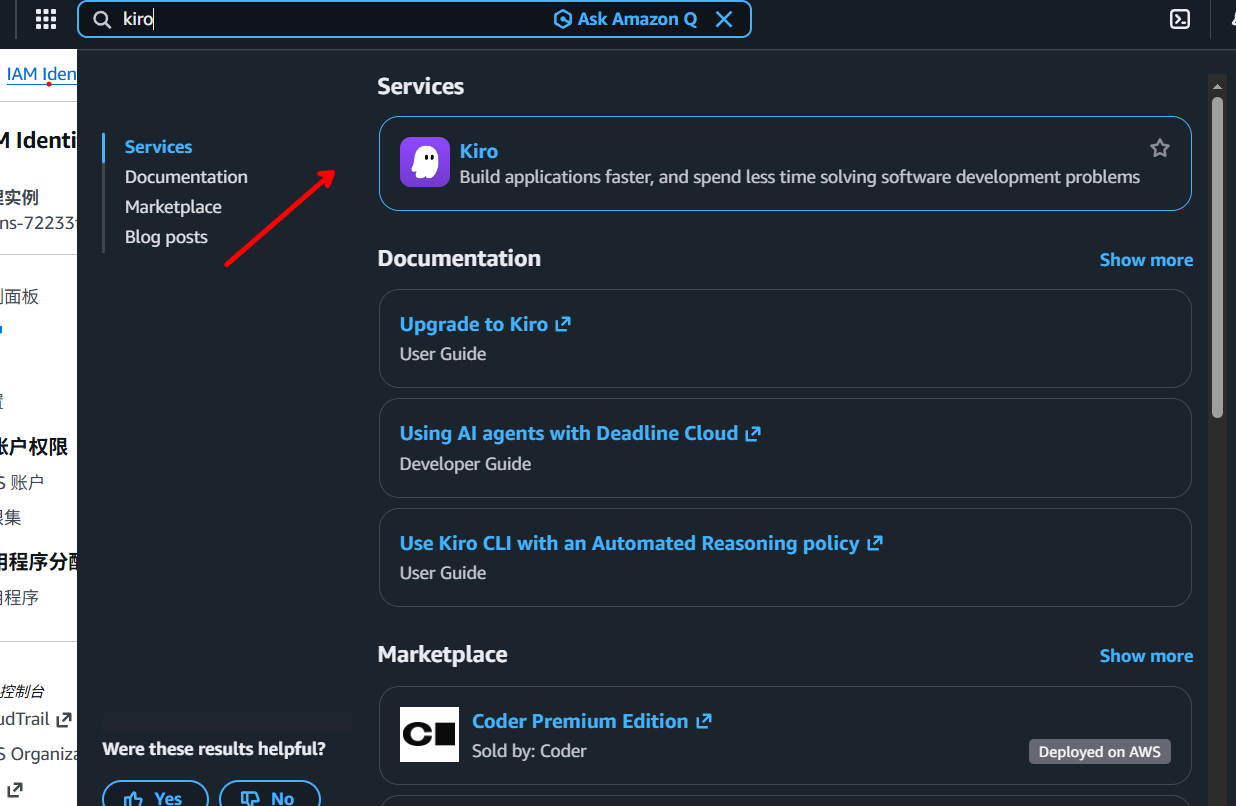

第三步:集成 Kiro 平台

现在需要把 AWS 的用户同步到 Kiro,实现单点登录(SSO)。

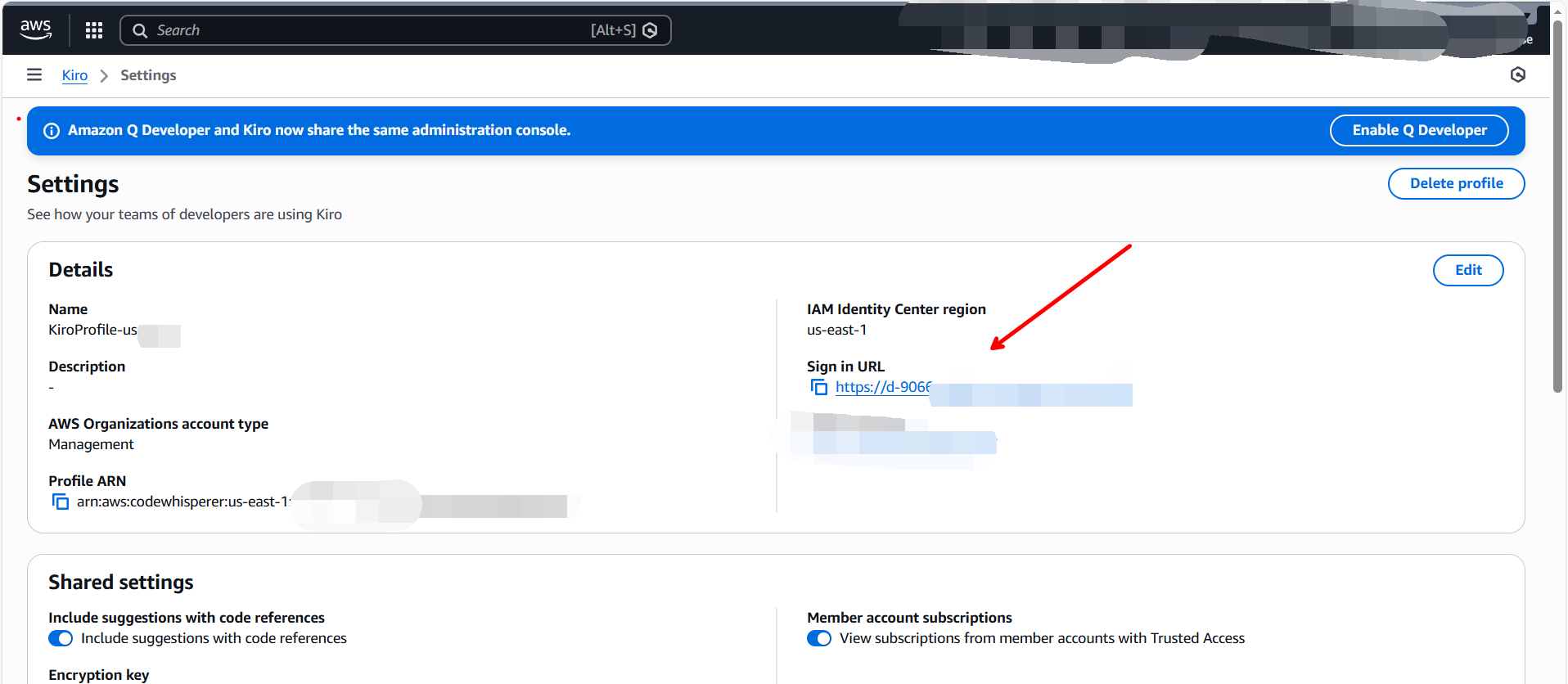

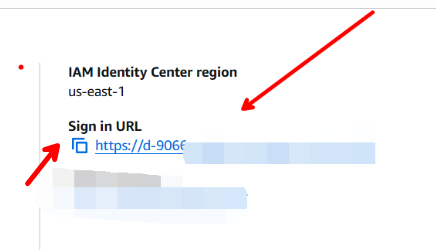

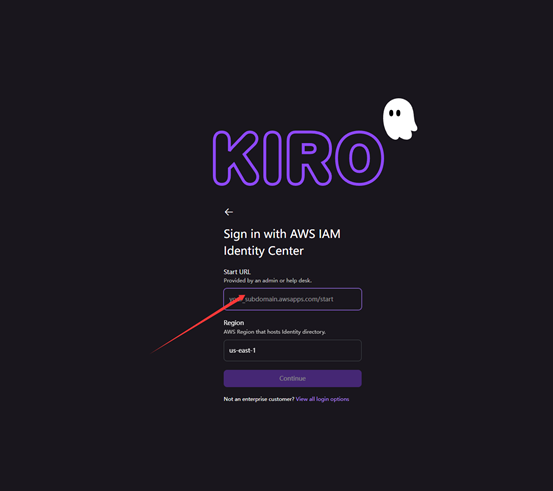

获取 AWS Sign-in URL

在 IAM Identity Center 的 Dashboard 页面,找到 AWS access portal URL。

这个 URL 格式类似:

1 | https://d-xxxxxxxxxx.awsapps.com/start |

复制这个 URL,后面要填到 Kiro 里。

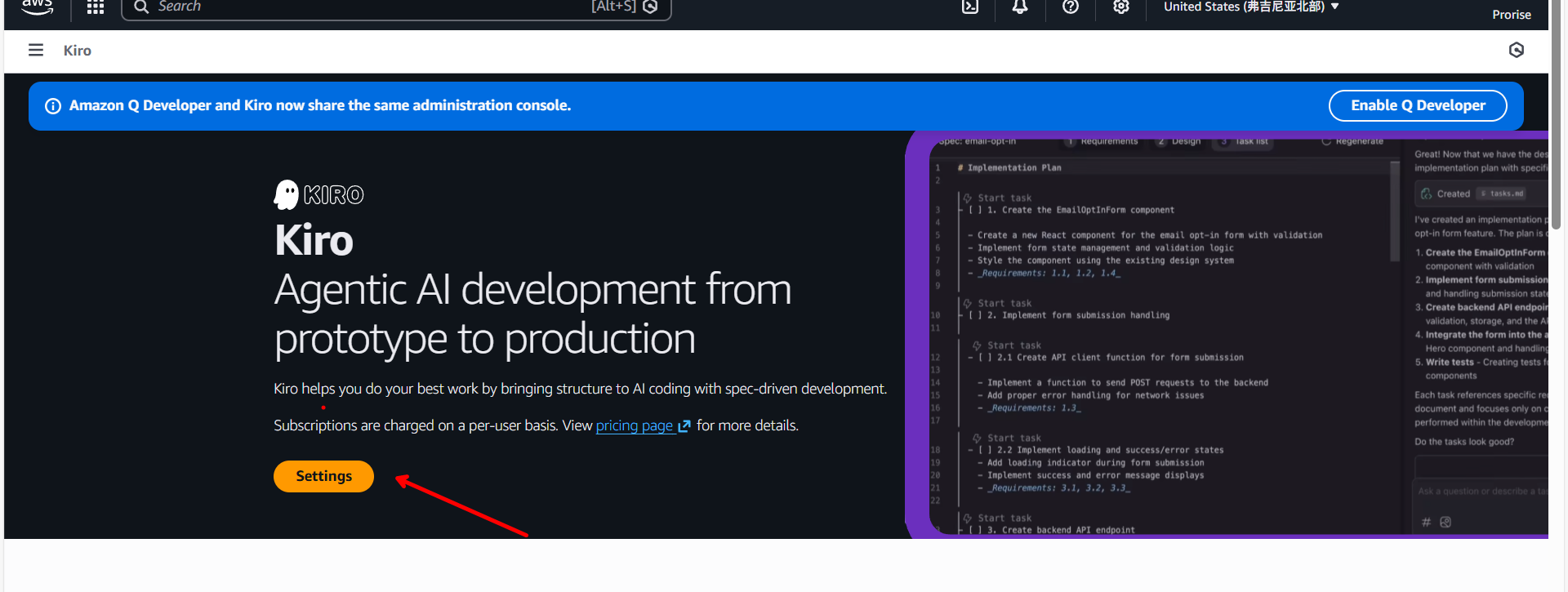

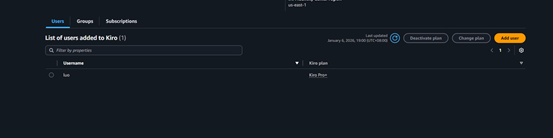

添加用户到 Kiro 计划

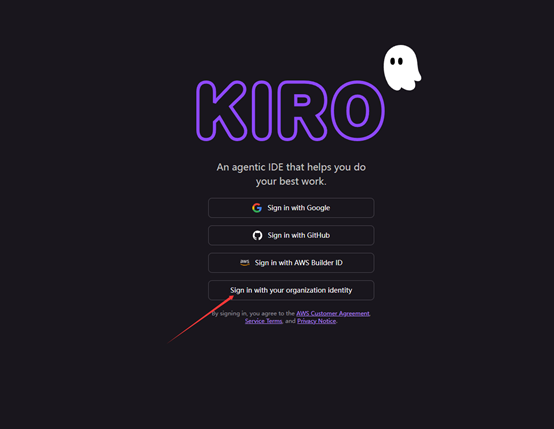

打开 Kiro 控制台,搜索 kiro(或直接访问你的 Kiro 实例),如果你找不到下图的页面,可以在上图的setting页面点击delete profile删除后再创建可以直接进入到这个页面

登录后进入管理后台。

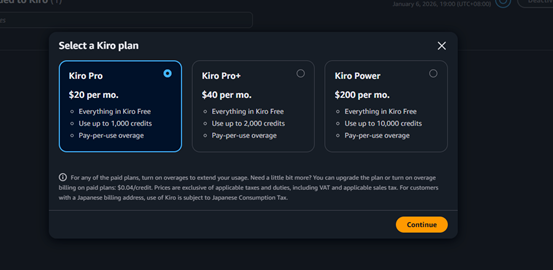

找到 计划管理(Plans),选择你要添加用户的计划,这里一定要选Kiro Pro+,因为AWS提供的是200美金的试用额度,如果选power就只能享受一个月了,一万余额基本是用不完的,Kiro Pro又不够用(不确保是否有Opus模型)

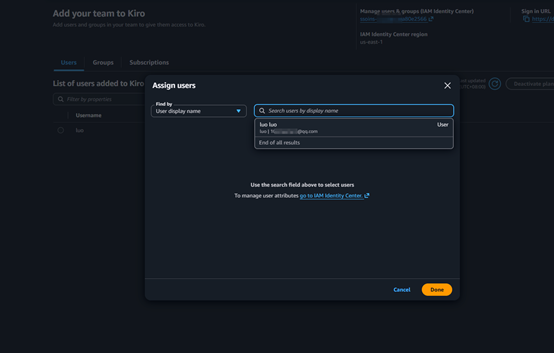

点击 添加用户。

把光标放到搜索框,会自动显示刚才在 AWS 创建的用户列表。

选中用户,点击 添加。

配置 Kiro 的 SSO 登录

回到 Kiro 的登录配置页面。

找到 Sign-in URL 字段,粘贴刚才复制的 AWS access portal URL。

保存配置。

关闭身份认证(如果未使用Google Auth)

这一步必须做,否则会登录失败。

在 Kiro 的设置页面,找到 身份认证(Authentication)。

把身份认证开关 关闭(Disable)。

原因:Kiro 默认会启用自己的身份验证,和 AWS SSO 冲突。关闭后才能正常跳转到 AWS 登录页。

验证登录

打开 Kiro 登录页面,输入刚才创建的用户邮箱。

点击登录后,会自动跳转到 AWS 登录页。

输入在激活邮件中设置的密码,登录成功后会跳回 Kiro。

看到 Kiro 的工作台,说明集成完成。

常见问题

收不到激活邮件

检查垃圾邮件箱,AWS 的邮件容易被拦截。

如果确实没收到,回到 IAM Identity Center,选中用户,点击 Resend invitation。

Kiro 登录后提示 “Authentication failed”

确认两件事:

- Kiro 的身份认证是否已关闭

- Sign-in URL 是否填写正确(不要多复制空格)

总结

整个流程的核心是:

- 注册 AWS 账户(用 QQ 邮箱最稳)

- 启用 IAM Identity Center(先创建组,再创建用户)

- 把 AWS 的 Sign-in URL 填到 Kiro

- 关闭 Kiro 的身份认证(避免冲突)

配置完成后,团队成员只需要记住一个 Kiro 账号,就能访问 AWS 的所有资源。

如果你的团队也在用 AWS + Kiro 的组合,这套流程可以直接复用。